В статье рассказывается:

- Что такое уязвимость сайта

- Чем опасна уязвимость сайта

- Когда сайт становится уязвимым

- Какие существуют типы уязвимости веб-сайтов

- Как найти уязвимость на сайте

- Самые популярные на сегодняшний день сканеры уязвимости сайтов

- О поиске уязвимостей на сайтах WordPress

- Что делать, если сайт все же взломали

-

Чек-лист: Как добиваться своих целей в переговорах с клиентамиСкачать бесплатно

Чек-лист: Как добиваться своих целей в переговорах с клиентамиСкачать бесплатно

На сегодняшний день уязвимость сайтов — одна из самых актуальных проблем для их владельцев. Действительно, если в руках мошенников окажется какая-то важная информация, под удар может попасть не только авторитет веб-площадки — возникнет угроза потери денежных средств, то есть дохода, ради которого и создавался сайт.

Есть ли способы обезопасить свои интернет-ресурсы? Можно ли избежать вторжения злоумышленников, цель которых — навредить конкуренту либо заполучить нечестным путем чужие деньги? Статья как раз об этом.

Что такое уязвимость сайта

Легче будет разобраться на примере. Вообразите себе такую картину: ваша веб-платформа — это укрепленный замок, очень надежный, с высокими стенами, охраняемыми воротами, с пушками в бойницах, а вокруг — ров, наполненный водой. Все идеально функционирует и охраняется. И вот нашелся злоумышленник, который сумел перелезть через ограждение. Другой спокойно вошел через ворота, сделав вид, что он простой торговец. А третий нашел секретный ход для своих и сумел им воспользоваться.

Источник: Mehaniq / shutterstock.com

Вот примерно так же обстоят дела и с уязвимостью сайтов. Вы можете приложить все усилия к тому, чтобы обезопасить каждый из его модулей, применить современнейшие инструменты, однако в системе нет-нет да и обнаружится уязвимое место, которое станет угрозой для безопасности ресурса. Вот через такие лазейки и действуют хакеры, устраивают сбои в работе и подчиняют себе чужие серверы.

Под уязвимостью (по-английски — vulnerability) веб-разработчики подразумевают слабые места в коде ресурса либо в программах, используемых сервером. Как раз через них и можно проникнуть в систему и нарушить ее работу.

Откуда берутся эти уязвимые места? Ошибки могли быть допущены на стадии создания сайта, его программирования. У паролей оказалась слабая надежность. Не исключено, что уже были атаки или выполнялись неудачные скриптовые и SQL-инъекции.

Когда есть такое слабое место, система позволяет злоумышленнику совершать действия, которые по идее не должны быть ему разрешены. Суть атаки состоит во внедрении в программу ложных кодов или данных, которые принимаются как верные.

На практике в большинстве случаев причиной проблем становится принятие веб-ресурсом плохо проверенных данных (которые вносит пользователь). Таким образом любые некорректные и опасные команды оказываются вставленными в интерпретируемый код.

Бывают и более сложные ситуации — например так называемое переполнение буфера обмена (когда в него пихают слишком большие материалы, не убедившись в том, что для них там достаточно места).

Некоторые уязвимости существуют лишь в теории, но большая их часть (для них даже есть специальные эксплойты) представляет собой реальную проблему.

Чем опасна уязвимость сайтов

Первое — вы больше не контролируете полностью собственный ресурс. И это серьезная проблема. Содержание публикуемого контента теперь может оказаться таким, что поисковики отправят вас в черные списки. Кроме того, права администрирования (пароли, логины) оказываются в руках хакеров, которые могут запросить выкуп за то, чтобы вернуть вам возможность управления собственной площадкой.

Второе — злоумышленники получают доступ к базам данных пользователей. И не так страшно, если это логины, пароли либо содержание писем. А вот попадание в чужие руки платежных данных представляет собой уже серьезную проблему.

Третье — ресурс может быть использован как источник рассылки писем с опасным для получателей кодом, который становится причиной серьезных сбоев в работе ПК. Чтобы адресат наверняка открыл такое письмо, в нем предлагается, к примеру, интересная вакансия, сообщение о крупном выигрыше, напоминание о давнем государственном штрафе, якобы не оплаченном вовремя, и т. д.

Четвертое — на взломанном объекте мошенники размещают фишинговые (фейковые) страницы, имитирующие настоящие (существующие в социальных сетях, у банковских организаций или в электронной коммерции). Попадая на такую страницу и пытаясь провести какую-либо оплату, пользователь, ничего не подозревая, оставляет свои финансовые данные, которые тут же оказываются в распоряжении мошенников.

Еще одна опасность, которую влечет за собой уязвимость сайтов, — возможность заражать другие веб-площадки с помощью вредоносных скриптов, внедренных на взломанные веб-ресурсы. Они же могут использоваться ботами и в качестве промежуточного сервера для организации мощных DDoS-атак.

Стоит упомянуть и о возможности размещения на взломанной площадке так называемого редиректа, то есть кода, автоматом направляющего посетителя на другие страницы, где предлагается оформление платной подписки.

Пользователь может перенаправляться и на страницы с вирусами. Здесь чаще используется уязвимость, характерная для некоторых операционных систем или версий программного обеспечения. Человек скачивает файл с вирусом, а тот в свою очередь запускает установку зараженных программ, которые нарушают работу всех устройств в системе.

Кроме того, взломанная площадка может оказаться в немилости у поисковиков и съехать на последние позиции выдач из-за установленных редиректов, непрерывной рассылки спама, некорректного контента и т. д. Владельцу придется потратить немало средств и усилий, чтобы вернуть своему веб-ресурсу прежнее уважаемое положение.

Когда сайт становится уязвимым

Для защиты веб-площадки от взлома недостаточно решить лишь техническую сторону вопроса, роль человеческого фактора тут тоже велика. Проводимые тестирования сайтов на уязвимости показали, какие слабые места наиболее опасны и могут стать причиной сбоев в работе ресурса любого объема и профиля. Вероятность взлома, а также быстрота восстановления, если он все-таки произошел, зависит от того, как успешно вы сможете устранить эти уязвимости.

Использование ПО из непроверенного источника

Владельцы ресурсов скачивают модули и плагины лишь бы откуда и устанавливают их на своих площадках, что становится причиной заражения. Чтобы избежать подобных проблем, пользуйтесь только официальными источниками (или имеющими статус официальных) для наполнения сайта новыми элементами дизайна, свежими версиями CMS и проч. К примеру, официальный репозиторий плагинов выступает в качестве источника для всем известной WordPress.

Использование устаревших версий программного обеспечения

Компьютеры и их ПО необходимо регулярно обновлять. Так же, как веб-специалисты стремятся поддерживать безопасность сайтов, хакеры, со своей стороны, не оставляют попыток их взламывать и овладевать важными данными. Шансы злоумышленников будут гораздо слабее, если вы будете использовать новые стабильные варианты ПО.

Источник: ozrimoz / shutterstock.com

Самое важное значение тут имеют компоненты (ядро, модули, плагины, расширения и темы) программного обеспечения, через которые осуществляется управление веб-ресурсом, то есть CMS. Их обязательно нужно обновлять регулярно. Следует упомянуть, что при этом нередко приходится сталкиваться с несовместимостью старых компонентов системы с обновленными.

На веб-ресурсе нет SSL-сертификата

Имеется в виду специальная цифровая подпись, которая подтверждает, что для передачи любых данных используется безопасный протокол шифрования HTTPS. Если сертификат есть, то в строке поисковика около ссылки будет значок замочка.

Приобрести как платный, так и бесплатный SSL-сертификат можно в специальных центрах сертификации. У первых срок действия дольше, а также в данном случае гарантируется возмещение финансовых потерь, если утечка информации все же произошла.

Использование паролей в незашифрованном виде

Пароли лучше шифровать, причем предпочтительнее использовать для этого специальный алгоритм хеширования (к примеру, разряда SHA). В момент аутентификации в таком случае к проверке допускаются лишь зашифрованные данные пользователей.

Снизить уязвимость помогут и обязательные условия для формирования паролей. Среди них может быть требование использовать минимальное оговоренное число символов разного регистра, букв вместе с цифрами и т. д. Пароль вида 12345 — весьма сомнительная защита. Что касается длины, то комбинация из 20 символов считается надежной, а меньше 8 — не допускается.

Какие существуют типы уязвимости веб-сайтов

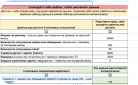

-

Вероятность взлома через инъекции

Имеется в виду, что пользователь вводит интерпретатору непроверенные данные, а они попадают на сайт. Это может произойти в результате действий любого посетителя. Чаще всего случаются инъекции с кодами SQL, LDAP, XXE, OS.

SQL-инъекции происходят чаще других. С их помощью хакеры проникают в базы данных и не только пользуются засекреченной информацией, но могут даже сами корректировать показатели. По каким причинам возникают подобные уязвимости? Это происходит, если интерпретатор получает данные без обязательных управляющих последовательностей либо команд (в SQL это, к примеру, кавычки).

-

Осложнения на этапе аутентификации и управления сессиями

Существует большое количество приложений, которые идентифицируют пользователя, прежде чем начать работу с ним. Нередко в функционале происходят сбои, и тогда учетные записи посетителей оказываются в руках мошенников без введения паролей. Хакеры научились перехватывать и использовать (как единожды, так и многократно) ключи и токены, по которым система распознает своих клиентов.

-

Уязвимость сайтов XSS (межсайтовый скриптинг)

Это не самый серьезный вид опасности для сервера, он больше представляет угрозу для браузера пользователя. Cross-Site Scripting — это, по сути, инъекции, работающие через JavaScript. Хакер вписывает JS-код в какое-нибудь поле, а поисковик пользователя рассматривает его как правильный (потому что он как будто бы пришел с сайта) и принимает к исполнению. Чтобы защитить себя от подобных внедрений, рекомендуется использовать функции типа htmlspecialchars (либо аналогичные), которые позволяют экранировать используемые спецсимволы.

-

Потеря контроля над доступом к ресурсу

Даже на серьезных известных движках случается, что не предназначенные для пользователей данные оказываются открытыми (из-за оплошностей администрирования). Например, ситуации с файлами в корне адреса ресурса. Файл вида wp-config.php (то есть с расширением php) не откроется через пароли доступа к базам данных. Браузер сможет открыть лишь резервную копию с расширением .swp, которая сформируется, если изначальный вид расширения преобразовать в Vim. Еще один вариант проблемы контроля доступа — это сбои в коде приложения, из-за которых неавторизованным посетителям становится доступна засекреченная информация.

Источник: FAMILY STOCK / shutterstock.com

-

Неправильные виды конфигураций

Проводимые анализы сайтов на уязвимости показывают, что одних только безопасных конфигураций (грамотно разработанных с использованием современных фреймворков) недостаточно. Важна также и корректная настройка безопасности сервера. Это процесс, требующий постоянной доработки и поддержания. Если хотите оставить настройки конфигураций, заложенные по умолчанию, то имейте в виду, что они, во-первых, не всегда надежны, а во-вторых, требуют регулярного обновления, иначе быстро утратят свою актуальность.

-

Передача конфиденциальных данных в незащищенном виде

Такое происходит на многих веб-площадках при использовании определенных API и приложений. То есть практикуется открытая передача сведений, которые вообще-то должны быть засекречены. Для их защиты существуют специальные инструменты, к примеру шифрование https и иные. В противном случае хакерам не составит труда украсть и даже внести изменения в ваши данные, используя вид атаки под названием «человек посередине».

-

Слабая защищенность от разного вида атак

Для того чтобы увидеть и предотвратить атаку, недостаточно просто проверить логин и пароль. Необходимы специальные инструменты, которых у большей части приложений и API нет. Серьезная защита предполагает не только обнаружение, но и сверку с протоколами, а также блокирование попыток пиратского проникновения. Кроме того, веб-мастерами должны быть продуманы возможности для своевременного обновления защитных механизмов.

-

CSRF-уязвимости сайтов

Суть подобной атаки (расшифровывается как Cross-Site Request Forgery) состоит в том, что поисковик пользователя направляет свой HTTP-запрос в приложение, слабо защищенное от возможного взлома. В таком запросе могут быть любые автоматически добавленные сведения, файлы, куки и т. д.

Получается, что хакер формирует запросы как бы от имени браузера пользователя, и приложение не воспринимает их как липовые. К примеру, человек просто кликнул по ссылке, и в результате его аккаунт может быть даже удален либо друзьям пользователя автоматически начинают приходить какие-то рекламные сообщения.

-

Установка компонентов с уязвимыми местами

Имеются в виду составляющие веб-ресурсов, работающие по аналогии с приложениями. Это, например, фреймворки, библиотеки и проч. Уязвимость может крыться в одном из таких модулей, взломав который мошенники получат доступ к вашим данным и даже возможность вмешиваться в управление сервером. Поэтому использование подобных компонентов создает угрозу для безопасности приложений и API, открывает пути для всевозможных вторжений и захвата данных пользователя.

-

API без специальной защиты

Сейчас почти во всех веб-приложениях есть специальные клиентские программы и API-интерфейсы, действующие через JavaScript. К ним есть доступ через поисковики либо через мобильные средства связи. Протоколов для их использования масса — REST/JSON, SOAP/XML, GWT, RPC и другие. Так вот, слабые места могут быть именно в самих API, что делает систему доступной для атак.

Таким образом, проблемы могут быть совершенно разного характера, начиная от CSRF, SQL, XSS-уязвимостей сайта и заканчивая слабыми местами в серверных настройках.

Как найти уязвимость на сайте

Проверка сайта на уязвимость выполняется в несколько этапов. Нельзя просто нажать кнопку и быстро одним махом выявить все слабые места — важно получить о них как можно больше подробных сведений. Процесс состоит из следующих шагов:

-

Сбор данных (разведка). Необходимо разыскать как можно больше информации о сети либо серверах, которыми вы пользуетесь.

-

Анализ и сканирование (с учетом полученных разведданных) обнаруженных на вашем веб-ресурсе уязвимостей.

-

Пробная эксплуатация. Тестировщики не всегда выполняют данный этап, это делается лишь в том случае, если опасность необходимо продемонстрировать.

-

Корректировка. Тут принимаются меры для устранения обнаруженных на веб-платформе слабых мест.

На каждом из перечисленных этапов необходимо выполнить ряд действий, применив при этом определенный инструментарий. Практика показывает, что использование каждой из таких программ-тестеров по отдельности не так эффективно, как их совмещение в виде готовой среды для тестирования на возможные угрозы. Имеется в виду проверка сайта на уязвимости через KaliLinux (от Linux). Это очень удобно: достаточно лишь взять с флешки сохраненную там систему и запустить ее установку на жесткий диск вашего устройства.

Сбор сведений (разведка)

Ваша цель на начальном этапе поиска уязвимостей на сайте состоит в том, чтобы выяснить, какие данные о вас могут стать доступны посторонним. Для этого существует специальный инструментарий, в частности nmap. Он показывает информацию о работающих на сервере сервисах (и их версиях), используемых портах, версию самой операционки.

Источник: Ground Picture / shutterstock.com

Например, для просмотра работающих портов в своем устройстве необходимо в KaliLinux запустить следующую команду:

nmap -sS 192.168.91.249

Цифровая последовательность — это IP вашего ресурса. В результате вы увидите, какие порты открыты и какие сервисы использует система. Однако и этих сведений уже достаточно, чтобы сделать определенные выводы. К примеру, если на компьютере работает SSH-, веб-, прокси-сервер (на порту 3128) и еще, например, Samba (инструмент для обмена файлами), то понятно, что они вполне могут содержать в себе уязвимости.

Для более глубокой разведки отлично подойдет опция А сканера Nmap. Команда выглядит так:

nmap -A 192.168.91.62

Данный инструмент предоставляет больше сведений. Вы сможете увидеть, какая операционка используется системой, версии специальных сервисов, как управляется контент, время в системе. Программа сразу покажет вам мелкие недочеты, например недостаточно надежный FTP-пароль.

Вообще, постарайтесь из любых возможных источников узнать, какие сведения о вас есть в свободном доступе и открыты ли данные, которые вообще-то должны быть засекречены.

Для этого существует несколько специальных сервисов:

-

whois — предоставляет сведения, которые доступны для всеобщего обозрения. Имеется в виду владелец ресурса, его контактные данные, домен, регистратор и проч.;

-

Netcraft — находит существующие у сайта поддомены;

-

recon-ng — данный инструмент входит в набор KaliLinux и позволяет выполнять поиск уязвимостей сайта онлайн;

-

com/reverse-ip-lookup — выдает сайты, существующие на вашем IP (разумеется, если они есть);

-

Maltego Chlorine — пользуется большой популярностью, имеет открытый исходный код и собирает сведения из любых источников, к которым есть свободный доступ.

Теперь, собрав достаточное количество сведений, необходимо проанализировать их и выполнить онлайн-проверку сайта на уязвимость с помощью KaliLinux.

Анализ и сканирование

Здесь популярен так называемый фаззинг. Как искать уязвимости сайта с его помощью? Вы нарочно передаете собственному ресурсу большой объем абсолютно разных данных, чтобы увидеть, какие места системы окажутся наиболее слабыми. Это будет понятно по тому, как приложения отреагируют на ложные атаки.

Фаззинг, конечно, помогает найти в системе слабые места, однако точную суть ошибок в работе приложений с его помощью понять достаточно сложно. Это проще сделать, если совместить фаззинг с анализом вручную, но тогда вам понадобится доступ к исходным кодам ресурса.

Имейте в виду, что в процессе фаззинговых атак происходит передача очень больших объемов информации, поэтому процесс протекает довольно громко. Причем следует проявить большую внимательность, потому что система защиты будет реагировать на эти импровизированные взломы.

Вот перечень некоторых инструментов для процедуры сканирования:

-

WPScan — специальная разработка от Ruby, предназначенная для анализа WordPress. Имеет открытый код доступа. Пользоваться инструментом очень легко, и он отлично вам подойдет, если вы нечасто обновляете свой ресурс и на нем задействовано довольно много плагинов. Утилита сканирует ресурс удаленно и исходным кодом не пользуется.

-

BurpSuite — запускается через поисковик и является серьезным инструментом для выявления уязвимостей сайта или каких-либо приложений. Утилита отличается широким спектром действия, затрагивает все формы веб-ресурса, тестирует разные заголовки, запросы, вбиваемые в поисковик, и ответы на них, сканирует URL, анализирует JavaScript-код, выявляет XSS-уязвимости сайта. Вообще это довольно мощная программа, но ею не так-то просто пользоваться.

-

SQLMap — используется для сканирования сайтов с SQL-уязвимостями. Находит опасные места, где может произойти SQL-вторжение.

Пробная эксплуатация

Это завершающий этап в процессе поиска слабых мест, через которые может произойти взлом вашего веб-ресурса. По сути, если вам удалось устранить опасности, то задача решена. Но нередко проблемы бывают довольно сложные, требующие серьезных проверок, и их лучше не выполнять на производственных системах. Рекомендуется в таких случаях сформировать виртуальный объект и на нем демонстрировать работу всех процессов.

Для этого существует специальный инструментарий:

-

BurpSuite — служит для обнаружения XSS-уязвимостей сайта и их проверки путем эксплуатации;

-

SQLMap — средство для обнаружения SQL-уязвимостей сайта и их проверки путем эксплуатации;

-

Metasploit — используется для эксплуатации обнаруженных уязвимостей.

Источник: Tapati Rinchumrus / shutterstock.com

Последний из названных инструментов (Metasploit) представляет собой специально сформированную среду для обнаружения опасных мест, через которые может произойти атака.

Здесь есть уже готовые эксплойты как для добавленных к системе плагинов, так и для сервисов, выявленных еще на начальном этапе.

Завершающий шаг. Теперь необходимо внести в систему все необходимые исправления. Сведения об уязвимостях уже собраны, осталось только ими воспользоваться. Имейте в виду, что если вам самим удалось обнаружить опасные «трещинки», то их легко найдут и хакеры.

Здесь было перечислено лишь несколько наиболее популярных сервисов, с помощью которых обнаруживаются уязвимости сайтов. Среди этих программ есть и такие, которые представляют собой промышленный стандарт. Впрочем, любые из них отлично способны обезопасить ваш веб-ресурс либо инфраструктуру.

Самые популярные на сегодняшний день сканеры уязвимости сайтов

Для служб информационной безопасности очень важно существование специальных инструментов для тестирования систем на предмет наличия в них уязвимых мест. Новые угрозы возникают ежедневно, и очень важно своевременно уметь находить их и ликвидировать.

Благодаря специальным технологиям специалисты могут сканировать все составляющие системы, приложения, операционку, прочее оборудование.

Программы поиска уязвимостей сайта позволяют в непрерывном автоматическом режиме запускать сканирование сети и выявлять таким образом все опасные для вторжения места.

Чтобы гарантированно обезопасить свою сеть от возможных атак, важно, чтобы веб-сканер выполнял и аутентифицированное, и неаутентифицированное сканирование.

-

OpenVAS

Это программа, позволяющая выполнять комплексные проверки серверов и всех подключенных устройств системы.

Это программа, позволяющая выполнять комплексные проверки серверов и всех подключенных устройств системы.

Сканер OpenVAS находит IP-адрес, а затем, используя открытые порты, осуществляет поиск незащищенных служб. Он обнаруживает любые неправильные конфигурации, так называемые дыры во всех составляющих системы.

Программа в автоматическом режиме формирует отчет о проделанной работе и высылает его владельцу ресурса на email, чтобы тот мог проанализировать найденные опасности и принять меры к их устранению.

Настройки данного инструмента позволяют запускать его в работу и с внешнего сервера. А это означает, что можно больше узнать о взломщике, понять, через какие порты или программы он может действовать, и принимать экстренные меры для его обезвреживания.

Сканер OpenVAS может стать отличным дополнением к вашей собственной системе выявления и устранения опасностей (если она у вас есть). Данный инструмент позволяет проводить более качественное тестирование вашей сети и оперативно находить места, доступные для внешних атак.

-

Tripwire IP360

Сервис широкого действия, который сканирует всю систему целиком вместе с ее локальными, облачными, контейнерными активами. IP360 Tripwire — довольно популярный и мощный инструмент для проверки сайта на уязвимость.

Сервис широкого действия, который сканирует всю систему целиком вместе с ее локальными, облачными, контейнерными активами. IP360 Tripwire — довольно популярный и мощный инструмент для проверки сайта на уязвимость.

Программа работает таким образом, что для проверки ваших ресурсов достаточно выполнить относительно небольшое число операций.

Кроме того, использование сканера Tripwire IP360 открывает больше возможностей администраторам и специалистам, отвечающим за информационную безопасность, позволяет комплексно управлять всей системой. Это возможно благодаря тому, что работу данного инструмента можно совмещать с управлением уязвимостями и рисками.

-

Nessus

Данный инструмент разработан компанией Tenable. Он позволяет не только обнаруживать вирусные элементы во всех составляющих программного обеспечения (в операционной системе, приложениях, рекламном ПО), но и удалять вредоносные объекты, исправлять ошибки в настройках.

Данный инструмент разработан компанией Tenable. Он позволяет не только обнаруживать вирусные элементы во всех составляющих программного обеспечения (в операционной системе, приложениях, рекламном ПО), но и удалять вредоносные объекты, исправлять ошибки в настройках.

Сканер Nessus Professional запускает так называемую упреждающую процедуру безопасности. Имеется в виду, что уязвимости сайтов обнаруживаются и устраняются до того, как их успеют использовать мошенники. Плюс программа вносит исправления в процедуру удаленного выполнения кода, если это необходимо.

Сервис охватывает своим вниманием виртуальные, физические, облачные активы и устройства.

-

Comodo HackerProof

Отличный надежный инструмент, функционал которого позволяет ежедневно контролировать наличие уязвимостей на сайте.

Отличный надежный инструмент, функционал которого позволяет ежедневно контролировать наличие уязвимостей на сайте.

Есть несколько вариантов выполнения сканирования системы: возможность предупреждения хакерских вторжений плюс технология siteinspector для тестирования новых современнейших веб-ресурсов.

Еще один важный бонус от Comodo HackerProof — индикатор безопасности для пользователей.

Кроме того, система siteinspector выступает и в роли счетчика осуществленных попыток вторжения.

-

Nexpose Community

Разработка от Rapid7. Действует на открытом исходном коде и охватывает проверками все составляющие вашей системы.

Разработка от Rapid7. Действует на открытом исходном коде и охватывает проверками все составляющие вашей системы.

Администраторы любят этот сканер за его универсальность. Он корректно встраивается в Metaspoit (инфраструктура, которая не прекращает тестирование даже в те моменты, когда в работу вступает какое-либо только что подключенное устройство).

Сканер Nexposse Community выявляет, насколько сайт может быть подвержен внешним угрозам, и подбирает подходящие способы для их устранения.

Предоставляется возможность в течение года пользоваться данным инструментом бесплатно и только потом при желании приобрести платную версию.

-

Vulnerability Manager Plus

Данный современнейший инструмент — новое детище ManageEngine.

Данный современнейший инструмент — новое детище ManageEngine.

Vulnerability Manager Plus появился на рынке сравнительно недавно и обладает широкими возможностями. Его функционал позволяет службам информационной безопасности взглянуть на веб-ресурс глазами хакера и попытаться определить места, подходящие для вторжения.

Здесь есть инструмент сканирования объекта в автоматическом режиме, функция оценки рисков ПО, определения ошибок в настройках безопасности и их корректировки, анализ воздействия. Программа исследует и устраняет уязвимости нулевого дня, осуществляет усиление проникновения веб-сервера.

На 25 объектов данный сканер можно установить бесплатно.

-

Nikto

Еще один инструмент, за использование которого не нужно платить. С его помощью можно протестировать функционал сервера, исследовать его работу, определить слабые, доступные для атак места, выявить вирусы (если они есть). Также есть функция проверки работы протоколов https, httpd, HTTP и прочих. Кроме того, Nikto умеет быстро тестировать несколько серверных портов одновременно.

Еще один инструмент, за использование которого не нужно платить. С его помощью можно протестировать функционал сервера, исследовать его работу, определить слабые, доступные для атак места, выявить вирусы (если они есть). Также есть функция проверки работы протоколов https, httpd, HTTP и прочих. Кроме того, Nikto умеет быстро тестировать несколько серверных портов одновременно.

-

Wireshark

Это один из мощнейших инструментов для сканирования уязвимостей сайтов. Wireshark активно используется на государственных предприятиях и в учреждениях здравоохранения, для обеспечения информационной безопасности сетей правительственных объектов и в иных важных отраслях.

Это один из мощнейших инструментов для сканирования уязвимостей сайтов. Wireshark активно используется на государственных предприятиях и в учреждениях здравоохранения, для обеспечения информационной безопасности сетей правительственных объектов и в иных важных отраслях.

Обнаружив угрозу, программа блокирует ее и выполняет проверку. Подходит для использования на Windows, Linux, macOS.

Wireshark отличается от других анализаторов наличием трехпанельного браузера пакетов и хорошего графического интерфейса. Плюс тут есть хорошие отображающие фильтры, функция анализа VolP. Сканер приспособлен для работы с различными протоколами, среди которых WEP, SSL/TLS, Kerberos.

-

Aircrack-ng

Используется для обеспечения безопасности WiFi-сетей. Aircrack-ng позволяет проводить аудит, следить за работой Wi-Fi-соединения, контролировать его безопасность. Кроме того, программа используется в качестве хакерского приложения, снабжена картами и драйверами, необходимыми для имитации внешних вторжений. Aircrack-ng умеет находить потерянные ключи, сохранять важные данные. Операционная система подходит для работы с Windows, OS X, Linux, NetBSD, Solaris.

Используется для обеспечения безопасности WiFi-сетей. Aircrack-ng позволяет проводить аудит, следить за работой Wi-Fi-соединения, контролировать его безопасность. Кроме того, программа используется в качестве хакерского приложения, снабжена картами и драйверами, необходимыми для имитации внешних вторжений. Aircrack-ng умеет находить потерянные ключи, сохранять важные данные. Операционная система подходит для работы с Windows, OS X, Linux, NetBSD, Solaris.

-

Retina

У сетевого анализатора Retina — открытый исходный код, а обнаружение и устранение уязвимостей сайтов выполняется тут из центрального положения. Функционал программы обеспечивает корректировку, конфигурирование, формирование соответствующей отчетности.

У сетевого анализатора Retina — открытый исходный код, а обнаружение и устранение уязвимостей сайтов выполняется тут из центрального положения. Функционал программы обеспечивает корректировку, конфигурирование, формирование соответствующей отчетности.

Анализирует базы данных, серверы и используемые программы. Органично интегрируется с VCenter и виртуальными областями сканирования.

О поиске уязвимостей на сайтах WordPress

Большая ошибка полагать, что только что созданному сайту с малым потоком трафика и небольшим количеством хранящихся личных данных ничего не угрожает. Для мошенников представляет интерес и такая площадка: на ней можно устроить файлообменник или канал для перенаправления потока трафика. И вам это очень дорого обойдется, если хостинг взимает плату за использование веб-платформы в качестве такого посредника.

Более того, есть риск, что сайт и вовсе будет отключен хостингом, потому что начнет представлять угрозу для других пользователей сервера. А хакерам без разницы, новый объект или старый, — им необходима просто платформа вместе с ее ресурсами.

Система WordPress пользуется очень большой популярностью и сейчас, к примеру, обслуживает порядка 80 миллионов сайтов.

Хакерские боты действуют очень активно. Статистические данные таковы: в прошедшем году только в течение первых шести месяцев осуществлялась примерно тысяча атак ежесекундно, и довольно многие из них оказывались успешными.

Источник: Tero Vesalainen / shutterstock.com

Но и веб-разработчики тоже не сидят сложа руки, пока мошенники взламывают сайты один за другим. Они очень быстро придумывают и запускают в работу обновления, заботящиеся об информационной безопасности. Кроме того, с большей частью уязвимостей сайтов используются давно выработанные методы борьбы.

Если говорить конкретно о WordPress, то здесь чаще всего обнаруживаются следующие уязвимости:

-

утратившее свою актуальность программное обеспечение, в частности плагины, темы и прочее;

-

использование «избитых» логинов (типа «administrator», «admin»), имени домена и т. д.;

-

слишком простые пароли;

-

криво оформленные права доступа к файлам;

-

шаблонный префикс базы данных;

-

активированный (через админку) допуск на редактирование тем и плагинов;

-

использование небезопасного устройства либо хостинга.

Обязательно исследуйте свой веб-ресурс на наличие лазеек для хакеров и ликвидируйте их, если они обнаружатся. Существует целый ряд программ для поиска уязвимостей сайта на WordPress. Вот некоторые из них:

-

Unmask Parasites — позволяет определить, удалось ли злоумышленникам проникнуть на сайт и оставить на нем вирусные коды либо спам.

-

ScanMyServer — дает возможность каждую неделю бесплатно выполнять сканирование своего ресурса, обнаруживает опасные места и формирует подробные отчеты. Чтобы воспользоваться данным сервисом, необходимо зарегистрироваться (процедура тоже бесплатная) и поставить в футере своего веб-ресурса картинку со ссылкой на ScanMyServer.

-

VirusTotal — мощный инструмент, работающий с такими сканерами, как Касперский, Yandex Safe Browsing, ESET, Dr. Web и прочими (всего более 50). С помощью VirusTotal можно исследовать всю веб-платформу, отдельный файл или IP-адрес.

-

WordPress Security Scan — сканирует на наличие уязвимостей сайты, размещенные на WordPress. Для выполнения детального тестирования необходимо оплатить подписку.

-

Norton Safe Web — входит в пакет Norton, обнаруживает зараженные вирусами элементы программного обеспечения.

-

Acunetix — работает с разными сайтами (не только теми, что расположены на WordPress). Можно воспользоваться двухнедельным бесплатным тестовым периодом, но для этого придется зарегистрироваться.

-

Sucuri SiteCheck — обнаруживает вредоносное либо неактуальное ПО, различные виды ошибок, проверяет, не оказался ли ваш веб-ресурс в черном списке (сервису сейчас доступны для сверки 9 списков).

-

Web Inspector — обнаруживает всевозможные вирусы, трояны, фишинги, бэкдоры и т. д., выявляет опасные составляющие программного обеспечения. Работает довольно быстро, формирует достаточно подробный отчет.

Перечисленные инструменты позволяют выполнить проверку сайта на уязвимость онлайн. Но данные будут довольно общие, если вы воспользуетесь бесплатным сканером. За более углубленный анализ все же необходимо будет заплатить, например приобрести премиум-пакет.

Можно использовать специальные плагины (один или несколько) для обнаружения уязвимостей. Система автоматически выполняет обновление как одиночно установленных плагинов на сайтах WordPress, так и выполненных в режиме Мультисайт.

-

Vulnerable Plugin Checker — исследует плагины на наличие уязвимых мест и иных сбоев в работе. Все, что нужно указать в настройках, — свой электронный адрес. Система будет присылать на него отчеты два раза в течение суток.

-

WPScan — приложение идентифицирует уязвимости, входящие в перечень WPScan Vulnerability Database и отчитывается об их количестве администратору. Сообщения о новых найденных слабых местах приходят по электронной почте.

-

Total Security — следит за обстановкой на вашей веб-площадке, сразу информирует об опасности, когда обнаруживает дыры, чтобы вы могли их ликвидировать. Данный плагин сканирует файлы WordPress, темы, плагины, может самостоятельно менять страницу с авторизацией, то есть …/wp-login.php. Программа не решает самостоятельно все обнаруженные проблемы, однако формирует для вас подробный отчет.

Перечисленные выше плагины работают, в случае если они уже изначально были включены в программное обеспечение сайта. Можно установить дополнительные плагины и снова проверить систему с их помощью:

-

NinjaScanner — простой инструмент, вылавливающий вирусы и пиратские коды в файлах. Этот плагин исследует содержимое сайта, а затем проводит сравнительный анализ с хранящимися в WordPress оригинальными образцами файлов, плюс осуществляет и некоторые другие проверки.

-

GOTMLS — в процессе проверки умеет находить трояны, бэкдоры, всевозможные вирусы и прочие опасные вбросы. Выполняет функцию файрвола, защищая базы данных от внешних вторжений. Для того чтобы плагин регулярно обновлялся, необходимо пройти процедуру регистрации (она бесплатная).

-

Quttera Web Malware Scanner — успешно обнаруживает любые внедренные в базы данных вирусы, трояны, черви, инъекции и айфремы, редиректы и еще целый перечень всевозможных угроз. Также анализирует, не был ли ваш веб-ресурс по каким-либо причинам определен в черный список.

С помощью перечисленных плагинов можно просканировать свой ресурс и выявить существующие угрозы. Но не все из названных инструментов имеют достаточный функционал для ликвидации обнаруженных уязвимостей сайтов.

Что делать, если сайт все же взломали

Заметить, что сайт работает криво и что, скорее всего, произошло вторжение, могут пользователи, администратор ресурса либо провайдер. Нередко хозяева веб-площадок считают, что пиратские взломы происходят исключительно по вине хостингов, в частности по причине ошибок в администрировании или из-за слабых защитных механизмов.

Однако в действительности в большинстве случаев именно сами владельцы и виноваты в том, что сайт стал легкой добычей для хакеров. На деле оказывается, что не соблюдались простейшие правила безопасности.

Поэтому вместо того, чтобы поспешить обвинить хостинг-провайдера в возникших проблемах, лучше оперативно наладить с ним связь и попытаться совместно разрешить ситуацию. Поверьте, хостингу тоже не хочется, чтобы курируемые им сайты постоянно взламывались.

При обнаружении признаков пиратского вторжения действия должны быть такими:

-

Постарайтесь собрать и проанализировать все сведения о нападении:

-

обратитесь в службу технической поддержки хостинга, попросите предоставить вам логи (специальные журналы, они бывают двух видов: access_log и error_log) по максимально доступному интервалу времени;

-

сделайте запрос на предоставление лога ftp-сервера;

-

подробно изложите суть проблемы. Хорошо, если удастся точно указать дату, а также время. Опишите, какие именно обнаружены неисправности. Это может быть поток левых ссылок (нужно указать, на какие страницы они были вставлены), видоизменение главной страницы, некорректное перенаправление (редирект) мобильных пользователей. Могут подавать сигналы бедствия антивирусы (десктопный и от поисковика).

-

-

Исследуйте все устройства, через которые осуществлялись подключения к ресурсу, обновление баз и антивируса.

Источник: Nattakorn_Maneerat / shutterstock.com

-

Поменяйте все пароли (админовский на сайте, от ftp и хостера). Генерируйте надежные пароли: длиннее семи символов, с цифрами, заглавными и строчными буквами.

-

Воспользуйтесь резервной копией сайта, если его работа существенно нарушена.

Когда работа по устранению проблем будет завершена, примите ряд мер по защите своего ресурса от последующих вторжений.

Воспользуйтесь каким-либо бесплатным сканером типа ClamAv, LMD, AI-BOLIT и проверьте свой ресурс. Обнаруженные хакерские скрипты необходимо удалить.

Найдите на сайте официального разработчика последнюю версию CMS и выполните обновление. Вообще установите все возможные обновления (для модулей CMS-плагинов).

Выполните установку защиты на своем ресурсе:

-

позаботьтесь о том, чтобы у вас на сайте были плагины для регулярной проверки файлов базы данных (их нужно установить);

-

панель администратора не должна быть легко доступна. Добавьте еще один пароль на входе либо введите обязательную авторизацию (через jp-адрес);

-

для всех элементов ресурса, которые остаются всегда неизменными, поставьте отметку «только для чтения»;

-

зайдите в файл php.ini и отключите опции, которые не используются;

-

поставьте запрет на обращение к php-скриптам во всех папках с кэшем, временными файлами и загрузками.

Все эти действия усилят защиту вашего ресурса от внешних вторжений. Поручите работу веб-специалистам, если сами не очень разбираетесь в данных вопросах.

Всегда помните, что любые принятые меры безопасности все же не дают полной гарантии того, что площадка не будет взломана. Следует понимать, что доступ и к сайту, и к хостингу есть у целого ряда людей. Это администраторы, seo- и веб-специалисты, сотрудники по контентному наполнению и т. д. И тут важно настроить работу так, чтобы опасности сторонних проникновений через уязвимости сайта свести к минимуму.

Первое, что нужно сделать, — грамотно организуйте возможности доступа к ресурсу. Пусть у каждого сотрудника будет своя зона действий, с самостоятельным паролем и привилегиями (их не должно быть много). Каждая манипуляция администратора должна фиксироваться в логе (журнале действий). В работе с ftp-/ssh-хостингом — те же меры предосторожности.

Второе — админовские пароли (к сайту и хостингу) должны быть надежными и достаточно часто меняться.

Третье — пользуйтесь именно sftp-подключением (то есть безопасным), а не ftp.

Безопасность сайта необходимо постоянно контролировать, и это не всегда бывает просто. С одной стороны, важно обеспечить надежную защиту, с другой — создать условия, в которых администрирование ресурса будет удобным и эффективным.

Всегда имейте в виду, что, какой бы современный инструментарий вы ни использовали, вероятность возникновения уязвимостей на сайте все равно остается. Причем на более объемных ресурсах и угроз больше (ведь там обширнее функционал). На полную проверку системы иногда могут уходить целые дни, а то и месяцы.

Самый правильный подход — продумать вопросы безопасности ресурса еще на стадии его разработки. Тогда не придется ломать голову над тем, как исправлять последствия хакерских атак.

Изображение в шапке статьи: Frame Stock Footage / shutterstock